2018年5月17日8:00

■マクニカネットワークス株式会社

カード情報取扱い事業者様におけるカード情報の漏えいリスク低減策として、PCI Point to Point Encryption(DUKPT)、非保持化(トークナイゼーション)が注目されています。今回は、マクニカネットワークスの提供するPCI P2PEソリューション、非保持化ソリューションの事例を交えながら、ご検討中のお客様に導入のポイントや実施していただく運用についてご紹介します。

マクニカネットワークス株式会社 技術統括部 第2技術部 部長 高橋 峻氏

PCI DSS準拠において鍵管理は重要に

PCI DSSを取り巻く中でもHSMの必要性は高まる

マクニカネットワークスは、企業向けのネットワーク製品やセキュリティ製品をソフトウェア・ハードウェア問わず海外から輸入し、国内で紹介・販売しております。その特徴は、例えばネットワークではスイッチなどの大量に売れるものを販売するより、販売数量の少ない特殊な用途に特化した製品を販売しているところにあり、セキュリティでは標的型攻撃に対しての防御ソリューションやWEBアプリケーションファイアウォールというサーバを防御する装置などを取り扱っています。もう1つ当社の特徴として、セキュリティ研究センターを持っていることが挙げられます。これは世界中で日々起きるセキュリティのインシデントや攻撃のトレンド、マルウェアがどういう動きをしているのかなどを研究する組織であり、弊社の取り扱っている製品を販売したときによりよく使ってもらうために、このような情報を発信しています。

HSM(Hardware Security Module)については2001年に当時のChrysais ITS社と契約し、現在もその会社を買収したGemaltoの製品を引き続き取り扱っており、また、THALES社の製品も2014年より取り扱いを始めており、HSMについて世界でデファクトスタンダードとなっている2社の製品を取り揃えていることになります。

セキュリティ対策の考え方、例えば情報漏えい、カード番号の流出といったことに関して、対策のアプローチは2つあると考えています。1つは実際にどのように情報漏えいする可能性があるかを考えていく、もしくは事例を分析していく。そこに対してピンポイントに対策する。それが技術に基づいたリアルセキュリティ・アプローチです。一方で、カード番号のセキュリティに限らず、世界でさまざまな基準が決まります。カード番号のセキュリティに関しては、このように対策するのが一般的だという基準がPCI DSSだと考えていますが、この基準を守るために対策を行っていくアプローチをコンプライアンス・アプローチと言います。紹介するソリューションについて、リアルセキュリティ的側面としてこのような特徴があり、コンプライアンス的にもこのような特徴があるというかたちで、共通のゴールが情報の安全・セキュリティの確保になります。

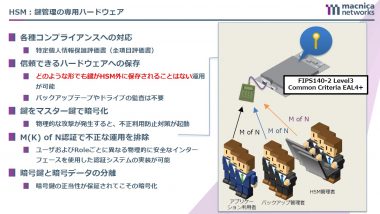

暗号と鍵管理の関係はリアルセキュリティ的な話になります。どのような効果が暗号化にあるのか、HSMがどのように有効なのかを説明します。

文書やメッセージを送る時に暗号化すれば、盗まれても鍵がなければ解読されません。暗号化は、広く普及した効果的なデータの保護方法です。暗号化には、暗号化する時に使う鍵と、それを元に戻す時に使う鍵が同じ共通鍵暗号方式と、異なるものを用いることができる公開鍵暗号方式という2種類の手法があります。

暗号化ではいくつか考えるべき問題があります。まず、暗号のアルゴリズムの強度の問題で、手法が安全かということ。また、それを取り扱っている装置が安全かという問題。そして、暗号に使う鍵が適切な場所に適切なかたちで保管されているかという問題です。これらが満たされず、例えば、サーバの中に鍵が置かれていると、アプリケーションの脆弱性がTVニュースなどでも話題になりますが、鍵も暗号データも両方取られてしまうことになります。メモリダンプ攻撃やサイドチャネル攻撃といった、サーバから物理的に情報を取ることによって暗号鍵を入手する、もしくは内部の悪意ある管理者・特権ユーザの権限で情報を取る、といったことが起きると、鍵も暗号データも取られてしまい、復号化できます。しかし、HSMで暗号鍵を強固に管理すると、暗号データを盗まれても鍵は取られないので安全です。このようにHSMはどのようなかたちであっても、外部に鍵が洩れないということが最大の特徴です。もう1つの特徴はM of N認証で、何人かいるうちの複数人が関わらなければ操作ができないといった仕組みを提供することができ、個人の不正を防げます。

PCI DSSにおいてコンプライアンスの視点でどういう効果があるのか。PCI DSSの要件に、HSMもしくはそれに準ずるようなセキュリティを確保することが書かれていますので、HSMは必要・重要になります。さらに最近では、割賦販売法の改正があり、加盟店、カード情報を取り扱う事業者は非保持化もしくはPCI DSS準拠する必要があるため、PCI DSSを取り巻く中でもHSMの必要性は高まっています。

P2PEソリューションとしてDUKPT利用を推奨

決済用HSMでDUKPTを実装可能に

以前、インターネットがそれほど普及していない時代は、ホストコンピュータとPOS端末などが専用線で結ばれていました。専用線なので外部に通信が洩れるような前提がなかったので、当時、カード番号は基本的に平文で伝達されていました。しかし、インターネットが使われるようになると、伝送路は専用線に比べて安全ではありません。さらに、POS端末の代わりにスマホやPCが使われることもあります。米国Target社の事例では、POS端末にマルウェアが感染し、スワイプするごとにカード情報が悪意のあるサーバに送られていました。そのような事例に対して何らかの対策をしなければならないということで、リアルセキュリティの観点から、端末でカード情報を読み取った瞬間から暗号化し、それを使うセンターまで暗号化したまま持っていくしかないと考えられます。そうすれば、POS端末に情報が残らないので、マルウェアからも安全です。ただし、POSメーカーごとに方式が異なり、互換性がなくなってしまったら問題があるということで、共通規格としてDUKPT(Derived Unique Key Per Transaction)が生まれました。このDUKPTがP2PEにおける標準的な方式です。

DUKPTは共通鍵暗号方式で、暗号のアルゴリズムがDESやTripleDESといった一般的な共通鍵暗号方式が取られています。さらに最近は共通鍵暗号方式にAESが使われることが多いのですが、それも標準化に向けて検討されています。もう1つの特徴はトランザクションごとに異なる鍵を使うことです。毎度同じ鍵を使っていると、通信を見ている人にどんな法則があるのか気づかれてしまうので、それを防ぐためにトランザクションごとに異なる鍵を使うことができます。その仕組みは、シードから端末に入れる初期鍵を作りますが、初期鍵から鍵1ができる、鍵1から鍵2ができる、というかたちで100万個の鍵を作れるというものです。サーバ側がシードを持っており、端末は次から次に鍵を作って捨ててということを繰り返します。端末側には鍵は残っておらず、サーバ側がシードを持っているので、この方式でどの鍵でも作れる仕組みになっています。シードを持っていればどの鍵でも作れるので、シードを暗号保持していくことが必要であり、ここでHSMが重要になってきます。

DUKPTの範囲外ですが、伝送路の暗号化は規格で決まっているわけではありません。しかし、一般的にはインターネットを使う場合、VPN、SSLなどの通信暗号方式が用いられることが多く、その中をさらにDUKPTで暗号化された情報がやりとりされるイメージです。

また、一端末で100万個の鍵を生成できますが、100万回生成したら端末の中にある初期鍵を新しいものに交換する必要があります。その交換方法は規格に入っているわけではなく、例えば、HSMを使う場合はベンダごとに実装が異なるので、そこは新たな仕組みで行う必要があります。

DUKPT・P2PEを利用した時にコンプライアンス的にはどのような有用性があるのか。加盟店における非保持化を実現するためにまず分けなさい、カード情報が加盟店のネットワークに入らないようにしなさい、という方式として外回り方式があります。これは加盟店のネットワークでカード情報の保存・処理・通過を一切させないというものです。スワイプする端末はPSP(決済処理事業者)のもので、そこでは金額と決済結果しかやり取りしないので、加盟店のPOSではカード情報の保存・処理・通過させないというかたちにすれば完全に切り離しができます。ただし、実際にそうすると、ポイントの連携システムや顧客データベースなどの一切を変えなければならないので、実現が難しい場合があります。

一方、内回り方式は、スワイプする端末とPOSが結び付いており、同じネットワークを使って自社やPSPのセンターにつなぎます。その時にDUKPTを利用すれば、コンプライアンス的なメリットとして、非保持と同等相当のセキュリティが確保されたと扱われ、PCI DSS準拠が必要となったときに、負担が大幅に軽減されます。

※本記事は2018年3月2日に開催された「ペイメントカード・セキュリティフォーラム2018」のマクニカネットワークスの講演をベースに加筆を加え、紹介しています。

お問い合わせ先

■マクニカネットワークス株式会社

■マクニカネットワークス株式会社

〒222-8562 横浜市港北区新横浜1-5-5

マクニカ第2ビル

TEL 045-476-2010 FAX 045-476-2060

Email:hsm-sales@cs.macnica.net

URL:http://www.macnica.net/thales/

https://www.macnica.net/safenet/