2018年5月18日8:00

■マクニカネットワークス株式会社

THALES社のpaysield、Gemalto社のLunaを提供

ロイヤルゲートのP2PEソリューション認定を支援

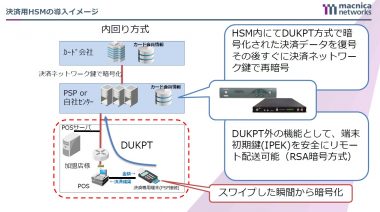

P2PEを実現する製品としてどのようなものがあるのか。弊社ではTHALES社のpaysield、Gemalto社のLunaがあります。これらを導入する場所は自社のセンターです。DUKPTで暗号化されたものがHSMの中で復号化され、その後、すぐにカード会社が決済のネットワークのための鍵で再暗号化する、といったことに対応する各種コマンドも用意されているので、実装が容易になっています。また、端末に初期鍵を安全にリモート配送する仕組み・機能も備わっています。

決済用HSMを利用することでBDK(シード)の安全を確保できます。また、決済ネットワーク向けの機能・コマンドが豊富です。さらにDUKPTを実装しているとしても、その範囲外である初期鍵の交換は端末ベンダによりその方式が違うので、それに対応しなければなりません。その場合にはセンター側ではグローバルでデファクトなHSM製品を選択することが重要で、THALES社、Gemalto社は世界でかなりのシェアを占めていますが、端末ベンダに事前に互換性を確認しておくことが必要です。

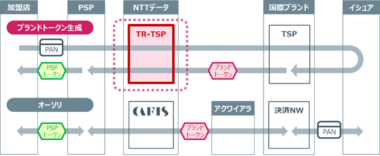

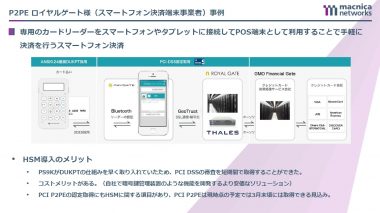

活用事例として、ロイヤルゲート社を紹介します。専用カードリーダーをスマートフォンやタブレットに接続してPOS端末として利用するスマートフォン決済サービスです。実際にスワイプする端末で読み込むとDUKPTで暗号化され、bluetoothを伝送路としてスマートフォンに送られます。そこからSSL通信を通ってロイヤルゲート社のセンターに接続。ここまでカード情報はずっとDUKPTで暗号化されています。そして、THALES社のHSM、paysield9000の中でカード情報が復号化され、カード会社の承認を経て接続されます。カード情報はスマートフォンの中を通るのですが、DUKPTで暗号化されて扱われているので安全です。ロイヤルゲート社のHSM導入のメリットとしては、PCI DSSの審査期間を大幅に短縮することができたこと、自社でセキュリティモジュールのコマンドを実装するよりはコストメリットがあることがあげられます。さらに、PCI P2PEは現時点の予定では3月末頃取得できる見込みになっています。

システムの非保持化にはトークナイゼーションが有効

鍵アプライアンスで容易に実現へ

トークナイゼーションとは技術的にどういうものか。トークナイゼーションの手法自体は、クレジットカード番号だけではなく、さまざまなものに利用できます。カード番号の例ですが、完全に置き換えたり、少し残したり、一部だけ置き換えたりして、重要情報を無作為なトークン化情報に置き換えます。

暗号化では基本的にフォーマットが変わってしまいます。すると、システムの中でデータベースの定義を全部変えなければならず、システムに大きな負担がかかります。また、マスキングではデータの復旧が不可能になってしまい、後で使いたい時に使えません。トークン化では、データ長やデータタイプが同じなので、既存アプリケーションに対して透過的です。システムの改修等の負担もありません。

繰り返しですが、トークナイゼーションではフォーマットを維持します。データタイプも基本的には数値データのほか、英数字データにも対応することができます。さらにどこをトークン化するかを自由に設定することができます。そして、その効果として無価値化、例え洩れたとしても価値がないようにすることができます。

例えば、システムの中でカード番号をキーにして顧客管理を行っている場合、さまざまなシステムにカード番号が入ってしまいます。企業アプリケーションのデータベースにも、注文処理システムのデータベースにも、顧客のデータベースにもカード番号が入っている状態です。すると、PCI DSSの監査範囲はすべてになります。ところがトークナイゼーションすることによって、実際にカード番号を使う決済システム以外にはトークン化した情報を入れる、効果的に無価値な情報を入れることによって、監査範囲を縮小することができます。PCI DSSの監査の範囲を縮小して、決済システムだけを範囲にすることができることがメリットです。

トークナイゼーションは、鍵管理アプライアンス製品によって実現することができます。もちろん同じ仕組みを自分で実装してもいいですが、もう少し簡単に行う方法を紹介します。

鍵管理アプライアンスは、汎用的なセキュリティモジュールだけではなく、その中でトークナイゼーションを行う、データベースを暗号化する、ファイルレベルで暗号化するといった機能と、さまざまな暗号化の鍵を一元的に管理する機能を提供するソリューションです。鍵を集約して管理するので、PCI DSSで定められている定期的な鍵交換も一元的に行うことができます。データベースで鍵を付け替える作業もオペレーションとしては大変ですが、このような製品があればGUIで簡単に行うことができるので、負担を軽減できます。

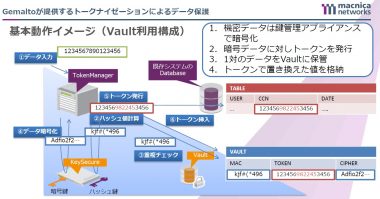

実際にどういう製品でトークナイゼーションをするかを考えるポイントとして、Vaultの存在があります。Vaultはトークナイゼーション用の暗号データと付加情報を記録しておくデータベースです。これは使っても使わなくてもよいのですが、それぞれ特徴があります。

Vaultless、つまりVaultを使わない場合はパフォーマンスが出ます。基本的なカード情報のトークナイゼーションならパフォーマンスも出ますし、カード情報をトークナイゼーションして置き換えるだけであれば、データベースに保存しておく必要性はありません。こちらのほうがシンプルです。

一方で、Vaultありの場合、Vault利用構成にもメリットがあります。1つはトークン化したデータの付加情報を一緒に記録できます。また、カード情報だけではなく他のものもトークン化する場合、フォーマットも高い自由度があります。要件が広がりそうであれば、Vaultありの構成も考えたほうがよいかと思います。

カード情報のトークン化を考える時に、例えばお客様の種類に応じてカード番号に特徴があり、それを見極めてシステムがあるようなケースでは、その情報がトークン化することでなくなってしまいますので、そのあたりはVaultの中に情報を保存しておきます。

Vaultlessの場合はシンプルで、カード情報がシステムに来たら一定のシードを使った法則によってトークン化し、対応するトークンをデータベースにカード情報の代わりに入れるというシンプルな構成になっています。

一方、Vaultを利用する場合のトークナイゼーションのデータ保護では、カード情報が来ると、同じ情報がVaultに入っていないかをハッシュ値で確認した後に、一度暗号化します。そしてラベルとしてトークンを発行して、それをデータベースに保存します。つまりVaultを利用する場合は、カード情報自体を暗号化して、ラベリングして同じフォーマットのものを生成するという仕組みです。

最後にトークナイゼーションの活用事例で、大体いくらくらいかかるのかということですが、国内の銀行の事例で、全国規模でTokenizationマネージャーを使って、ハイパフォーマンスな製品構成で約数千万円といった規模感となっています。

※本記事は2018年3月2日に開催された「ペイメントカード・セキュリティフォーラム2018」のマクニカネットワークスの講演をベースに加筆を加え、紹介しています。

お問い合わせ先

■マクニカネットワークス株式会社

■マクニカネットワークス株式会社

〒222-8562 横浜市港北区新横浜1-5-5

マクニカ第2ビル

TEL 045-476-2010 FAX 045-476-2060

Email:hsm-sales@cs.macnica.net

URL:http://www.macnica.net/thales/

https://www.macnica.net/safenet/